Historique de la page

...

| Sv translation | |||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| |||||||||||||||||||||||||||||||||

PrerequisiteInstall the dedicated package on the server:

Setting up connection information

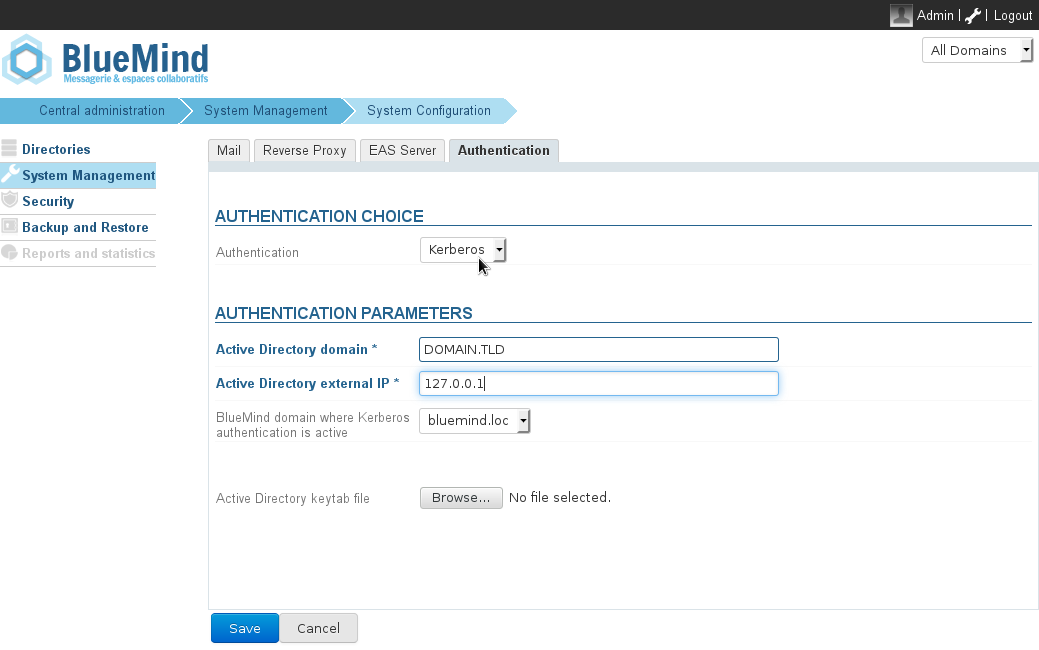

Setting up Kerberos in the admin console

Setting up Kerberos manuallyThis section describes how to configure Kerberos authentication manually. However, you might also find this paragraph useful if your Kerberos domain name is different from your BlueMind domain name.

Setting up different domains for Kerberos and BlueMindSince BlueMind v.3.0.7, you can set up authentication with different domains for Kerberos and BlueMind. Server configurationCreate a new configuration file /etc/bm-hps/mappings.ini with the following contents:

In this instance, DOMAINEAD.LAN is your AD domain and domaineBM.vmw is your BlueMind domain. When the file has been created, restart BlueMind:

Client configurationWhen the AD domain is different from the BlueMind domain, the client web browser may not trust the BlueMind domain. The BlueMind url access must therefore be added as a trusted site in the web browser. FirefoxTo add a trusted site, you need to access the Firefox configuration settings. To do this:

Internet ExplorerTrusted sites are configured in the Internet Options window:

ChromeChrome is based on the Internet Explorer configuration. As a result, in Windows, simply follow the same process as above to add a new site to the trusted list. For other operating systems, however, use the following command line to add a trusted website:

ReferencesFor more information, please look at the following pages: http://sammoffatt.com.au/jauthtools/Kerberos/Browser_Support | |||||||||||||||||||||||||||||||||

| Sv translation | |||||||||||||||||||||||||||||||||

|

| Remarque |

|---|

Im weiteren Verlauf dieses Dokuments betrachten wir die externe Url von BlueMind, auf welche die Benutzer der bluemind.domain.tld und der ActiveDirectory-Server ad.domain.tld zugreifen können. Die Domäne, in der sich diese Rechner befinden, ist DOMAIN.TLD. |

| borderWidth | 3 |

|---|

Auf dieser Seite:

| Sommaire | ||

|---|---|---|

|

Installationsvoraussetzungen

Installieren Sie das dedizierte Paket auf dem Server:

| Tabs group | ||||

|---|---|---|---|---|

| ||||

aptitude install bm-plugin-hps-kerberos yum install bm-plugin-hps-kerberos |

Vorbereitung der Anmeldeinformationen

- Erstellen Sie einen Dienstbenutzer für die Kerberos Authentifizierung in ActiveDirectory. Zum Beispiel bmkrb mit dem Passwort „krbpwd“

Starten Sie eine Konsole „cmd.exe“ und führen Sie den folgenden Befehl aus:

Bloc de code setspn -A HTTP/bluemind.domain.tld bmkrbDer Befehl sollte ein Ergebnis liefern, das den folgenden Zeilen entspricht:

Bloc de code Registering ServicePrincipalNames for CN=bmkrb,CN=Users,DC=domain,DC=tld HTTP/bluemind.domain.tld Updated objectFühren Sie dann den folgenden Befehl aus:

Bloc de code ktpass /out C:\hps.keytab /mapuser bmkrb@DOMAIN.TLD /princ HTTP/bluemind.domain.tld@DOMAIN.TLD /pass krbpwd /kvno 0 /ptype KRB5_NT_PRINCIPALDas Ergebnis sollte wie die folgenden Zeilen aussehen:

Bloc de code Targeting domain controller: AD.domain.tld Using legacy password setting method Successfully mapped HTTP/bluemind.domain.tld to bmkrb. Output keytab to C:\hps.keytab

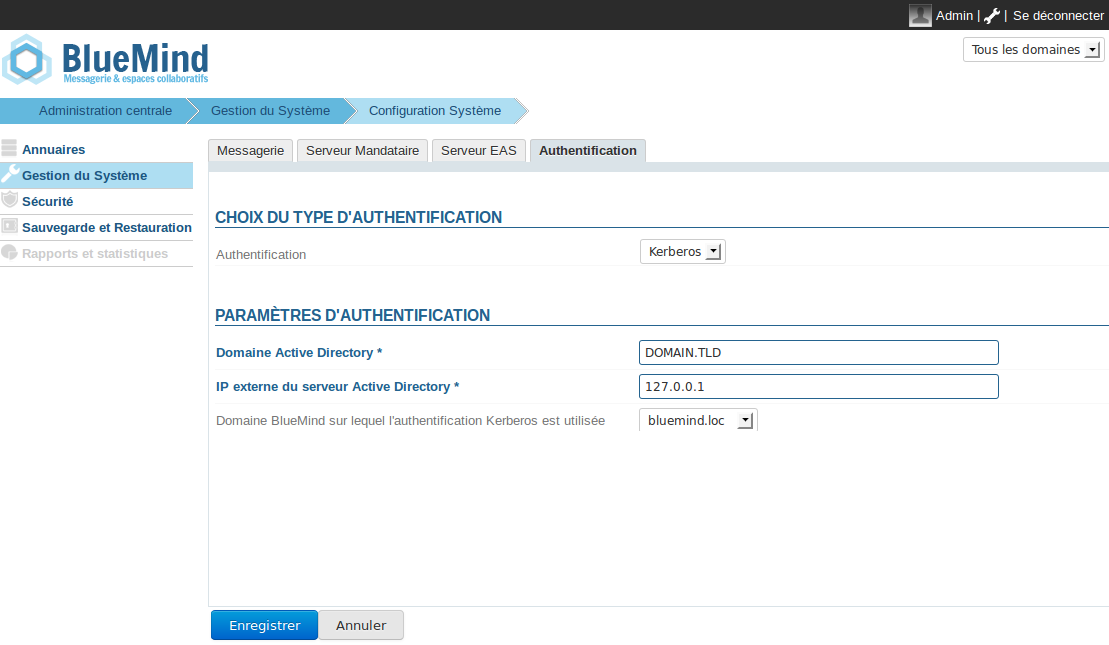

Von der Administrationsschnittstelle aus

- Navigieren Sie in admin0 auf die Seite: Systemverwaltung -> Systemkonfiguration -> Registerkarte Authentifizierung.

- Wählen Sie den Kerberos Authentifizierungsmodus im Dropdown-Menü und füllen Sie die zugehörigen Felder aus (die angeforderte keytab-Datei ist: C:\hps.keytab, die zuvor auf den Kerberos-Server exportiert wurde)

- Speichern Sie die Änderungen. Sie müssen den bm-hps-Dienst neu starten.

| Info |

|---|

Sobald die Kerberos-Authentifizierung aktiviert ist, werden Sie automatisch authentifiziert, wenn Ihr Browser richtig konfiguriert ist. Wenn Sie eine Verbindung in admin0 oder auf einer anderen Domäne herstellen möchten, gehen Sie auf die Seite: bm.domain.tld/native. |

In den folgenden Kapiteln können Sie die Kerberos-Authentifizierung „von Hand“ konfigurieren. Dieser Abschnitt könnte jedoch für Sie von Interesse sein, wenn der Name Ihres Kerberos-Domäne nicht mit dem der BlueMind-Domäne übereinstimmt.

BlueMind von Hand konfigurieren

- Kopieren Sie die Datei C:\hps.keytab vom Kerberos-Server auf den BlueMind-Server in /etc/bm-hps/

- Kopieren Sie die Datei

/etc/bm/default/bm-hps.ininach/etc/bm/local/bm-hps.ini - Rufen Sie die Webseite http://git.blue-mind.net/bluemind/tree/release/3/conf/bm-hps/kerberos/ auf, um die Beispieldateien mem_conf.ini, jaas.conf und krb5.ini herunterzuladen

- Kopieren Sie die Dateien jaas.conf und krb5.ini in das Verzeichnis

/etc/bm-hpsdes BlueMind-Servers Kopieren Sie den Inhalt der Datei mem_conf.ini in die zuvor kopierte Datei

/etc/bm/local/bm-hps.ini"

- Kopieren Sie die Dateien jaas.conf und krb5.ini in das Verzeichnis

- Ändern Sie in der Datei jaas.conf die folgenden Informationen:

- principal="HTTP/bluemind.domain.tld@DOMAIN.TLD"

- Ändern Sie in der Datei krb5.inidie folgenden Informationen:

- default_realm = DOMAIN.TLD

- In [ realms ], DOMAIN.TLD = { kdc = <ip_ad_server>:88 }

- In [ domain_realm ], domain.tld = DOMAIN.TLD und .domain.tld = DOMAIN.TLD

| Avertissement | ||

|---|---|---|

| ||

Der ActiveDirectory-Domänenname muss in der Konfiguration in GROSSBUCHSTABEN geschrieben werden, sonst funktioniert sie nicht. |

Die Kerberos-Domäne, die sich von der BlueMind-Domäne unterscheidet

Seit der Version 3.0.7 von BlueMind ist es möglich, die Identifikationserkennung mit einer anderen Kerberos-Domäne als der BlueMind-Domäne einzurichten.

Legen Sie dazu auf dem Server eine neue Konfigurationsdatei /etc/bm-hps/mappings.ini mit folgendem Inhalt an:

| Bloc de code |

|---|

[bm_mappings]

DOMAINEAD.LAN=domaineBM.vmw |

Dabei ist DOMAINEAD.LAN meine AD-Domäne und domainBM.vmw meine BlueMind-Domäne.

Sobald die Datei erstellt ist, BlueMind neu starten:

| Bloc de code |

|---|

# bmctl restart |

Client-Konfiguration

Der Client-Browser betrachtet möglicherweise die BlueMind-Domäne als nicht vertrauenswürdig. Sie müssen die URL für den Zugriff auf BlueMind als vertrauenswürdige Website im Browser hinzufügen.

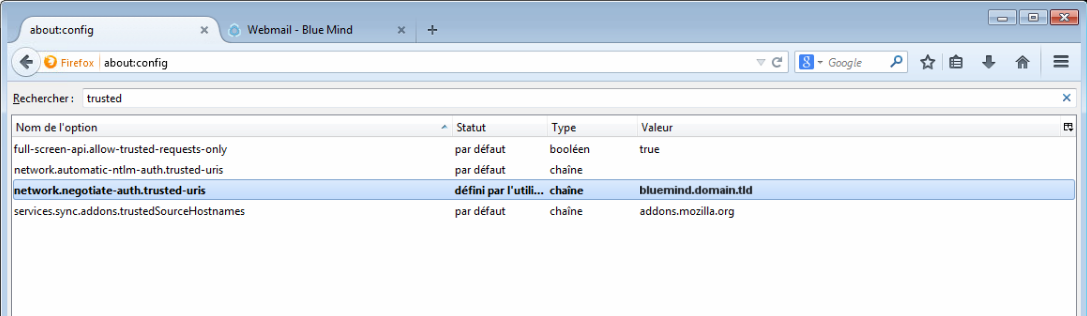

Firefox

Die Konfiguration der vertrauenswürdigen Website erfolgt in der Konfiguration der Browser-Einstellungen. Vorgehensweise:

in der Adressleiste des Browsers eingeben:

Bloc de code about:config- Bestätigen Sie die Warnung, indem Sie auf „Ich werde vorsichtig sein“ klicken

Geben Sie in das Suchfeld ein:

Bloc de code trusted- Doppelklicken Sie auf den Parameter „network.negotiate-auth.trusted-uris“ oder klicken Sie mit der rechten Maustaste auf > Ändern

- Geben Sie die Adresse der BlueMind-Domäne ein, hier bluemind.domain.tld und bestätigen Sie.

Der Parameter erscheint dann fett, d.h. dass es sich um einen geänderten Parameter handelt, der nicht mehr seinen Standardwert hat: - Firefox neu starten, um die Änderung zu berücksichtigen.

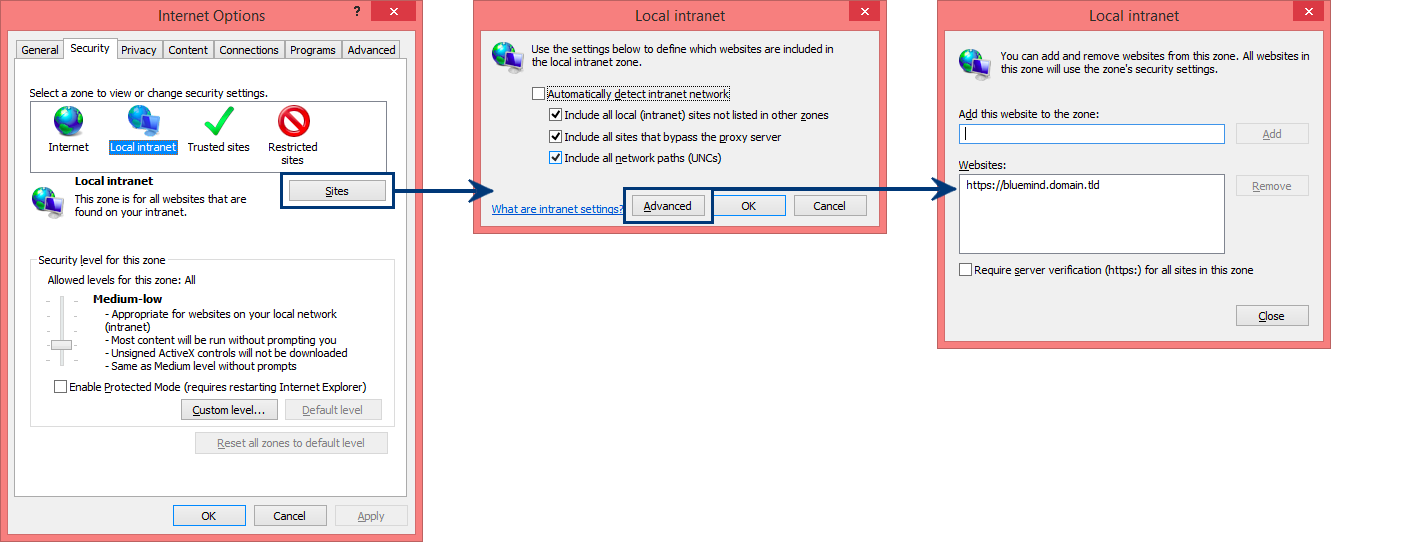

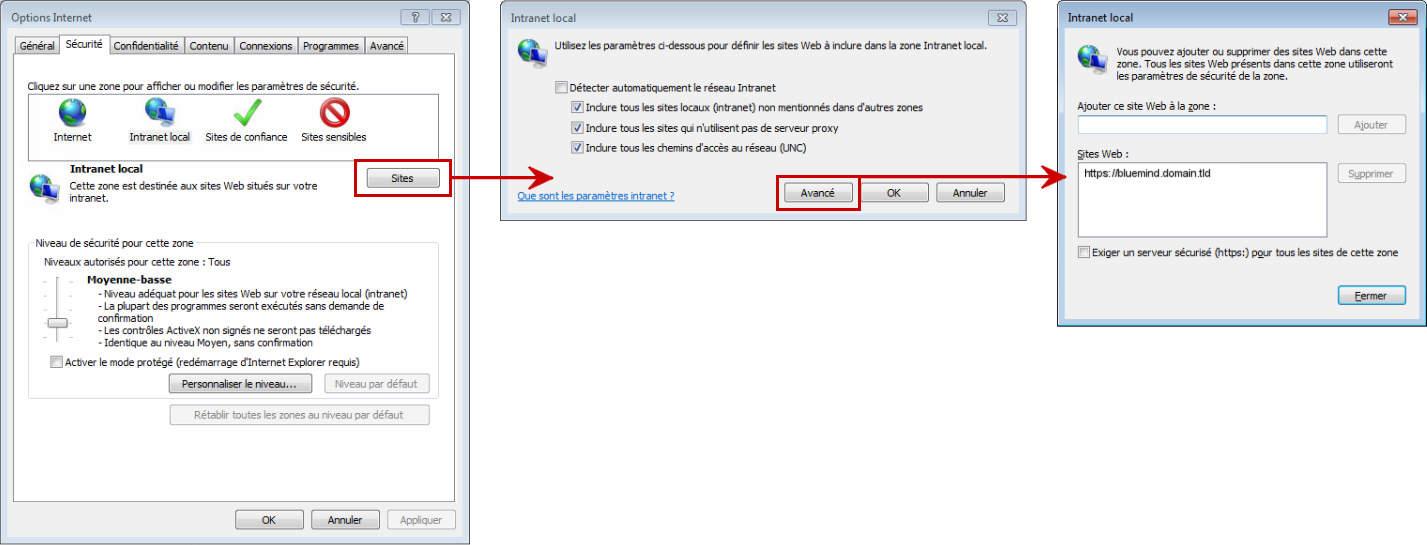

Internet Explorer

Die Konfiguration der vertrauenswürdigen Website erfolgt in der Konfiguration der Internetoptionen:

- Gehen Sie in das Menü Tool > Internetoptionen

- Gehen Sie zum lokalen Intranet und klicken Sie auf die Schaltfläche „Sites“

- Klicken Sie im neuen Dialogfeld auf die Schaltfläche „Erweitert“

- Füllen Sie das Feld „Diese Website zur Zone hinzufügen“ aus und klicken Sie auf „Hinzufügen“. Die Website sollte in die untere Websiteliste aufgenommen werden.

- Klicken Sie zum Beenden auf „Schließen“, dann auf „OK“ im 2. Dialogfeld und zum Schluss auf „OK“ im ersten Dialogfeld.

- Den Browser neu starten, damit die Änderung wirksam wird.

Chrome

Chrome basiert auf der Konfiguration des Internet Explorers, so dass Sie unter Windows den gleichen Vorgang durchführen müssen, damit die Seite berücksichtigt wird.

Zudem kann - und dies auch auf anderen Betriebssystemen - die Website mit der folgenden Befehlszeile berücksichtigt werden:

| Bloc de code |

|---|

google-chrome --auth-server-whitelist="*bluemind.domain.tld"

|

Referenzen

Weitere Informationen finden Sie auf den folgenden Seiten:

http://sammoffatt.com.au/jauthtools/Kerberos/Browser_Support