Historique de la page

| Sv translation | |||||||||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| |||||||||||||||||||||||||||||||||||||||

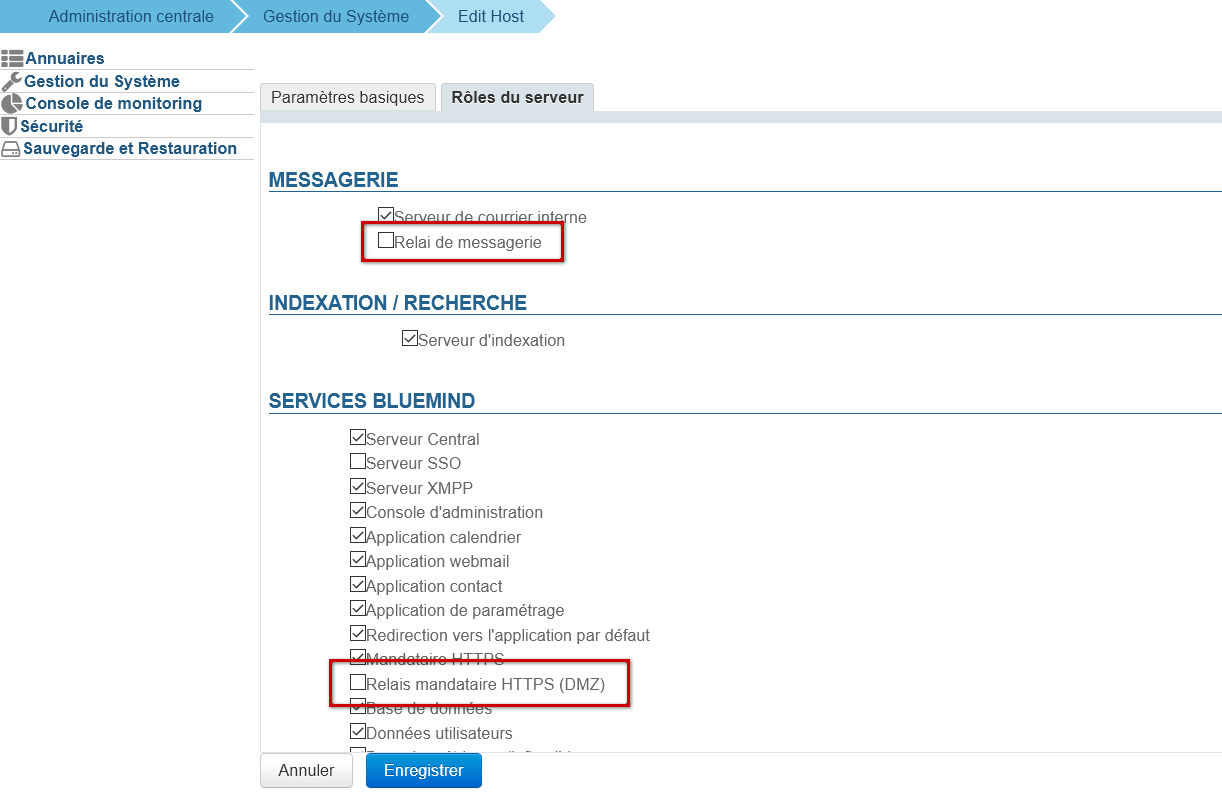

Procédure de déploiement

NginxConfiguration de l'accès web

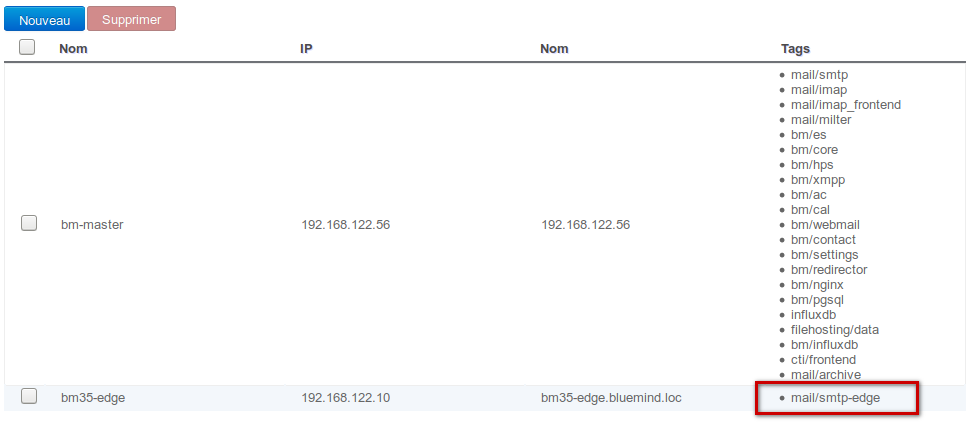

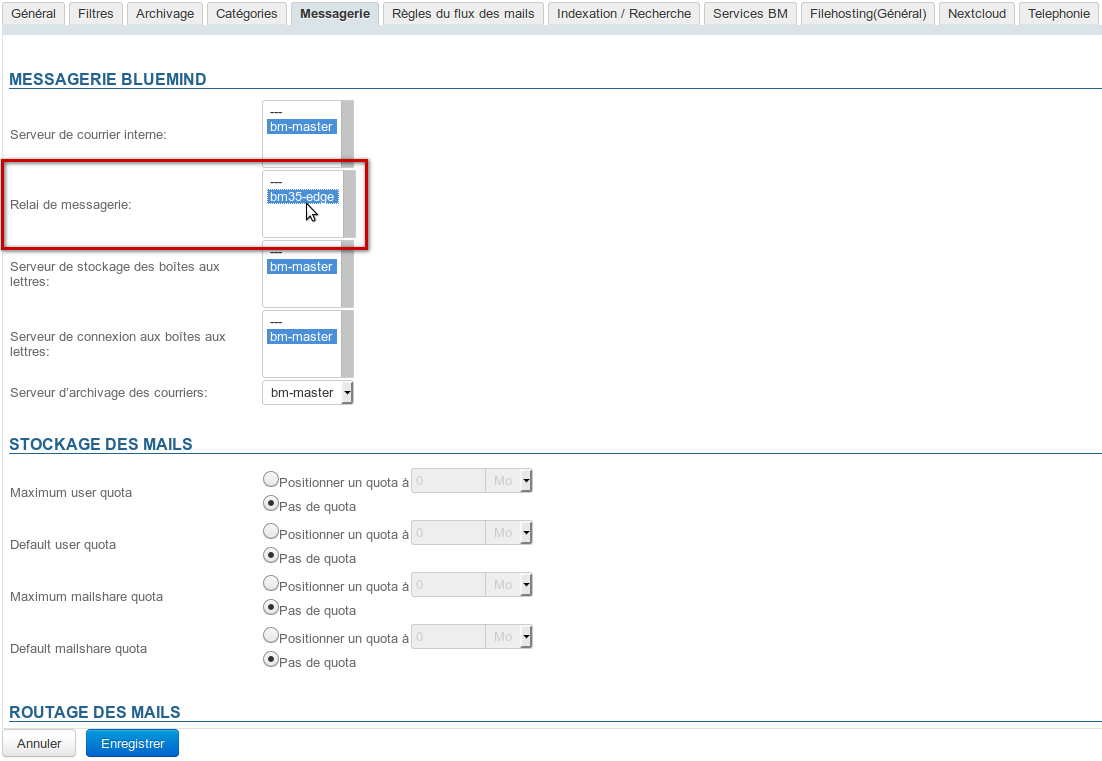

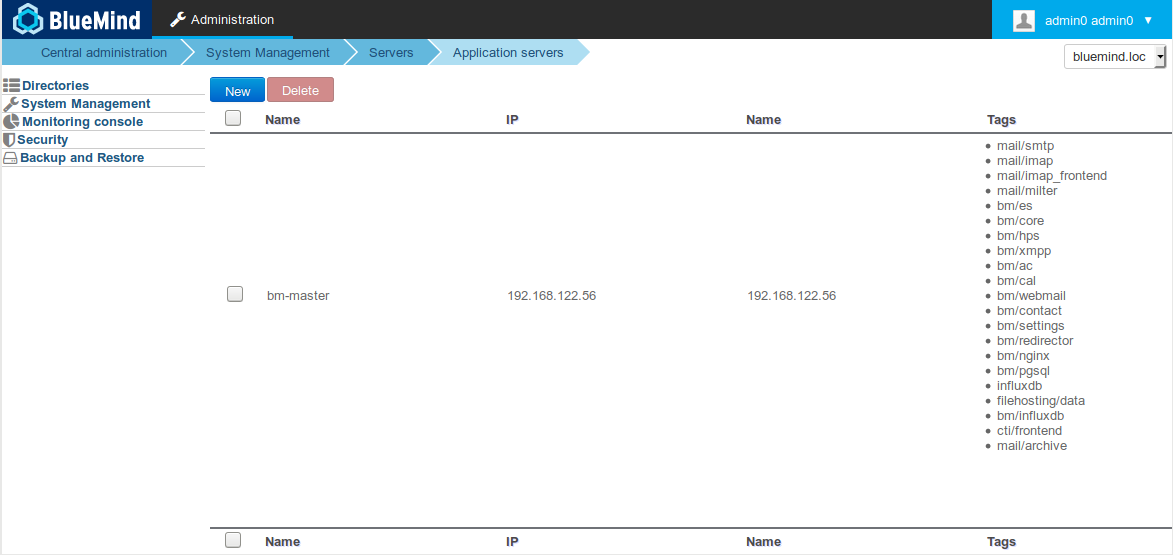

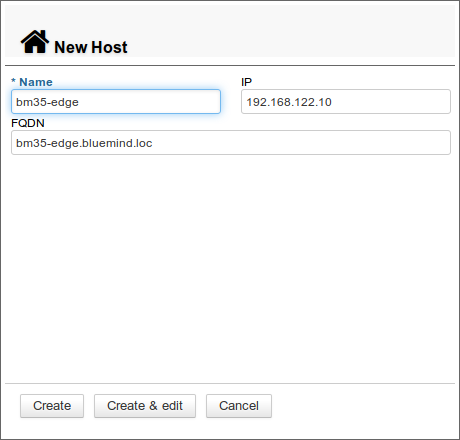

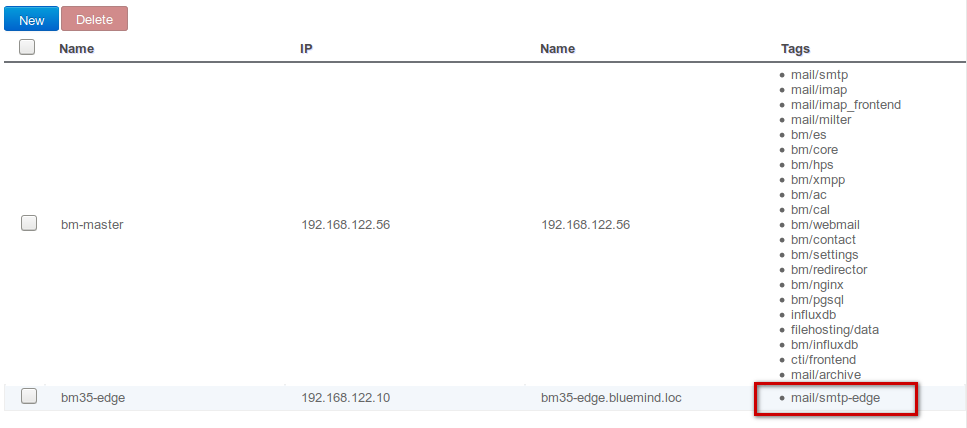

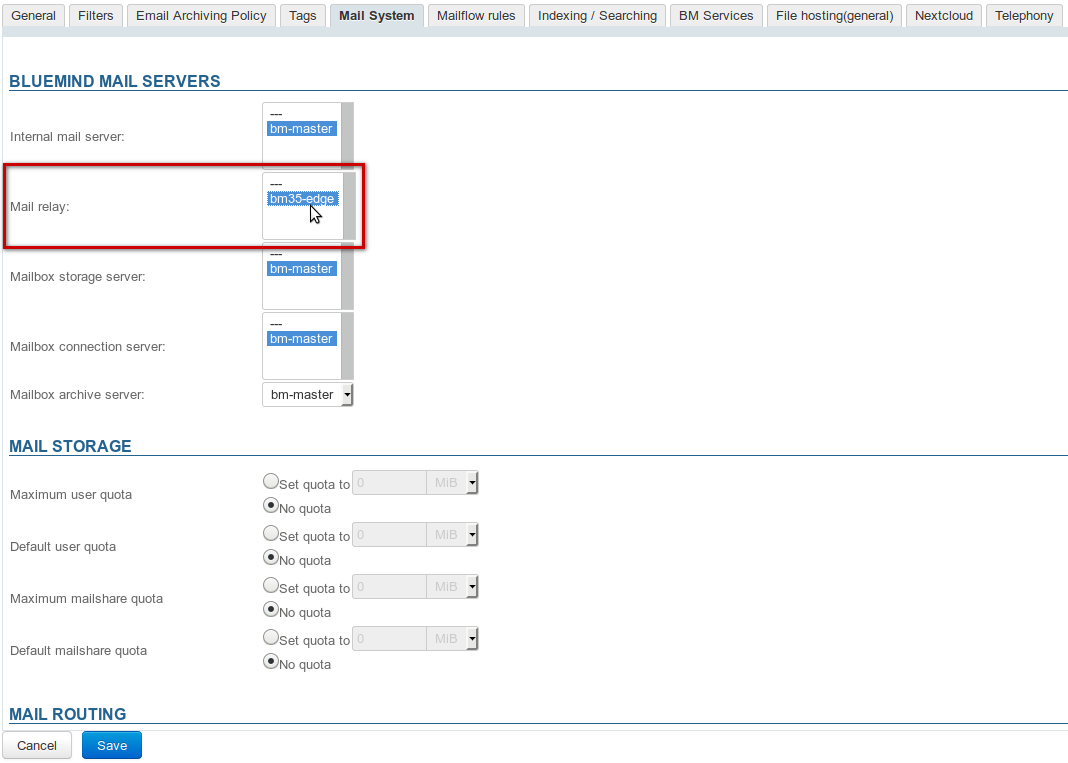

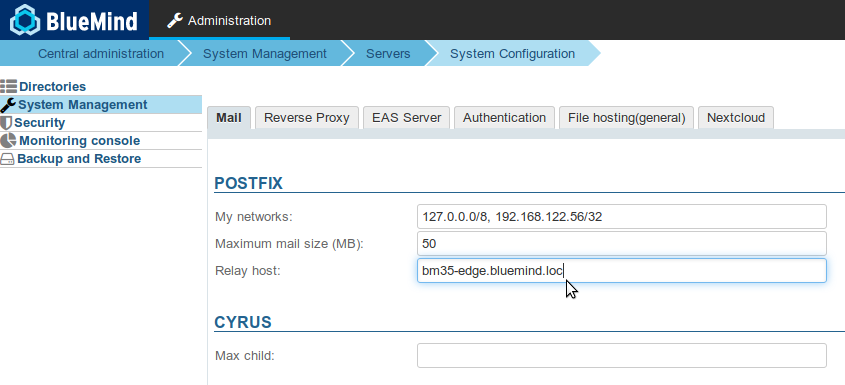

Configuration de la messagerie

Configuration XMPPPour que le serveur prenne en charge la gestion du flux XMPP :

Proxy Apache

Il est aussi possible d'utiliser Apache comme proxy à la place de Nginx. Pour cela, il faudra utiliser une version >=2.4 d'Apache et activer les modules suivant :

Exemple de VirtualHost pour Apache :

|

| Sv translation | |||||||||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| |||||||||||||||||||||||||||||||||||||||

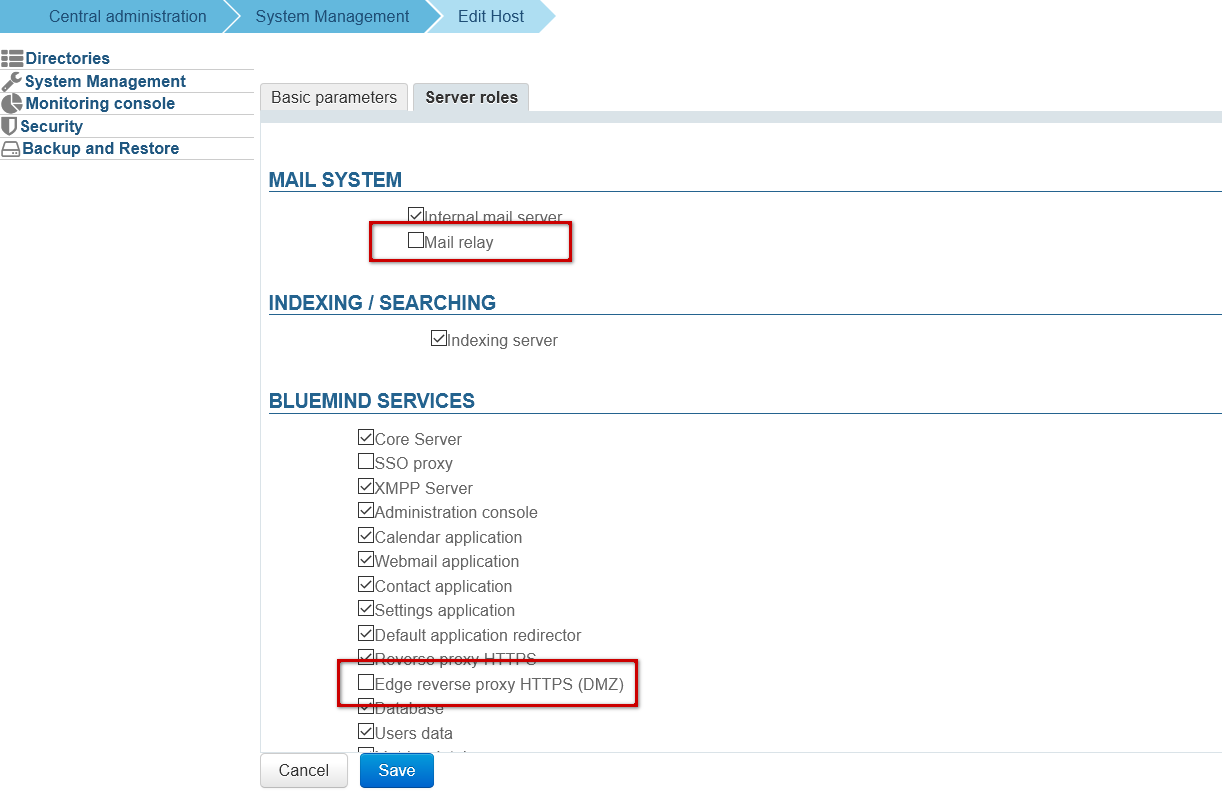

Roll-out procedure

NginxSetting up web access

Setting up the mail service

Setting up XMPPFor the server to manage the XMPP flow:

Apache ProxyYou can also use Apache as a proxy instead of Nginx. To do this, you need a version of Apache equal to or above 2.4 and enable the following modules:

VirtualHost example for Apache:

| |||||||||||||||||||||||||||||||||||||||

| Sv translation | |||||||||||||||||||||||||||||||||||||||

| |||||||||||||||||||||||||||||||||||||||

Ablauf der BereitstellungInstallieren Sie BlueMind auf dem Hauptserver nach dem üblichen Verfahren

Installieren Sie das Abonnement auf dem sekundären Server als Datei

installieren Sie das Paket Tabs group |

NginxKonfigurieren des Webzugriffs

Messaging-Konfiguration

XMPP-KonfigurationUm zu erreichen, dass der Server das XMPP-Stream-Management unterstützt:

Apache-ProxyProxy

You can also use Apache as a proxy instead of Nginx. To do this, you need a version of Apache equal to or above 2.4 and enable the following modulesEs ist auch möglich, Apache als Proxy anstelle von Nginx zu verwenden. Dazu müssen Sie eine Version >=2.4 von Apache verwenden und die folgenden Module aktivieren:

VirtualHost -Beispiel für example for Apache:

|