Installation

Afin d'accéder aux fonctionnalités de synchronisation avec un annuaire ldap, il est nécessaire d'installer le plugin ldap-import.

Pour cela, se connecter sur le serveur et taper la commande suivante pour lancer l'installation du plugin :

| Bloc de code |

|---|

| language | bash |

|---|

| title | Debian/Ubuntu |

|---|

|

sudo aptitupde update

sudo aptitude install bm-plugin-admin-console-ldap-import bm-plugin-core-ldap-import |

| Bloc de code |

|---|

| language | bash |

|---|

| title | RedHat/CentOS |

|---|

|

yum update

yum install bm-plugin-admin-console-ldap-import bm-plugin-core-ldap-import |

Une fois l'installation terminée, redémarrer le composant bm-core à l'aide de la commande suivante :

| Bloc de code |

|---|

|

bmctl restart |

Configuration

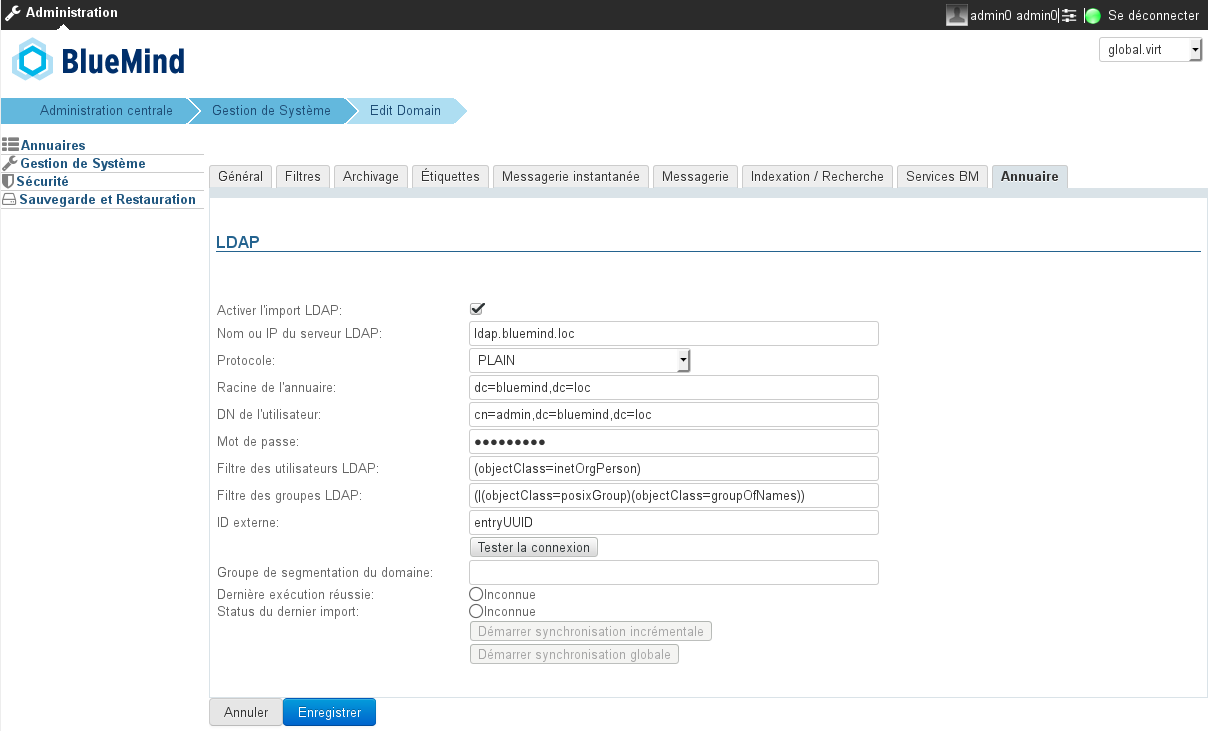

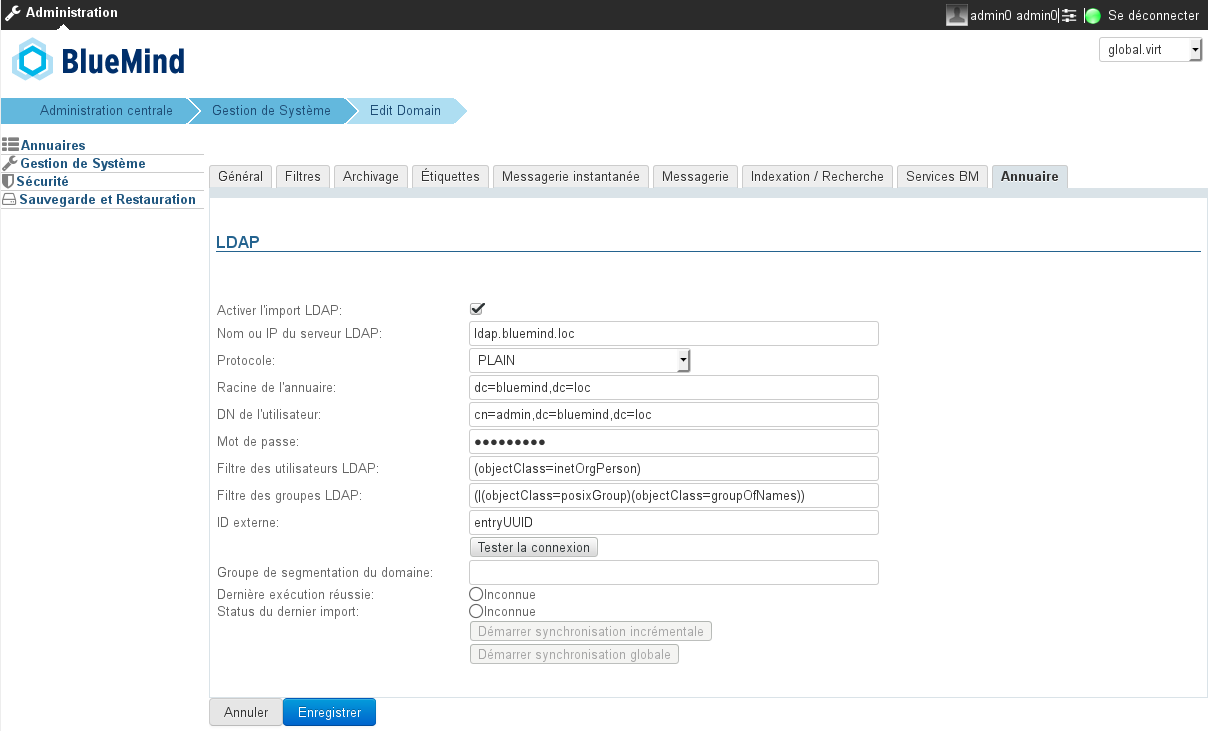

Seul l'administrateur global peut configurer la synchronisation LDAP pour un domaine. Les administrateurs de domaine peuvent quant à eux voir les paramètres et lancer la tâche d'import.

- Se connecter en tant qu'administrateur global admin0@global.virt

- Aller dans le menu Gestion du système > Domaines supervisés et sélectionner le domaine à configurer

- Aller sur l'onglet "Annuaires"

| Champ | Note |

|---|

| Nom ou IP du serveur LDAP | Nom d'hôte ou adresse IP du serveur LDAP. Syntaxe : - hostname : se connecter au serveur LDAP en utilisant une connexion en clair sur le port 389

- ssl:hostname : se connecter au serveur LDAP en utilisant une connexion SSL sur le port 636

- tls:hostname : se connecter au serveur LDAP en utilisant une connexion TLS sur le port 389

|

| Racine de l'annuaire | Spécifier la racine LDAP |

| DN de l'utilisateur | DN de l'utilisateur root utilisé pour se connecter au serveur LDAP |

| Mot de passe | Mot de passe de l'utilisateur utilisé pour se connecter au serveur LDAP |

| Filtre des utilisateurs LDAP | Seuls les utilisateurs validés par ce filtre sont importés dans BlueMind |

| Filtre des groupes LDAP | Seuls les groupes validés par ce filtre sont importés dans BlueMind |

| ID externe | Attribut correspondant à un identifiant d'entrée LDAP invariant et unique. Utilisé pour faire le lien entre une entrée LDAP et une entrée BlueMind |

| Groupe de segmentation du domaine | Ce champ peut être vide. Ce champ sera ignoré si la fonctionnalité de segmentation de domaine n'est pas configurée pour BlueMind. Les mails destinés aux utilisateurs membres de ce groupe sont redirigés vers un autre serveur de messagerie du même domaine (configuré via la segmentation de domaine). |

Mapping LDAP - BlueMind

Attributs des utilisateurs

| BlueMind | Attribut LDAP | Note |

|---|

| login | uid | |

| firstname | givenName | |

| lastname | sn | |

| description | description | |

| mail | mail mailLocalAddress mailAlternateAddress gosaMailAlternateAddress | L'adresse mail par défaut de BlueMin d est la première définie parmi les attributs LDAP mail, ou mailLocalAddress ou mailAlternateAddress ou gosaMailAlternateAddress. Les autres sont utilisées comme des adres ses e-mail alias.

|

| user mail quota | mailQuotaSize mailQuota | Doit être en octets dans LDAP. Le premier de ces attributs LDAP trouvé est utilisé |

| work phones | telephoneNumber | |

| home phones | homePhone | |

| mobile phones | mobile | |

| fax | facsimileTelephoneNumber | |

| pager | pager | |

| memberOf | memberOf | Liste des groupes dont l'utilisateur est membre. L'utilisateur BlueMind ne peut être ajouté qu'à des groupes LDAP déjà importés |

| photoID | jpegPhoto | Photo de l'utilisateur : le contenu de cet attribut est importé comme photo du compte correspondant |

Attributs des groupes

| BlueMind | Attribut LDAP | Note |

|---|

| name | cn | |

| description | description | |

| mail | mail | |

| member | memberUid | Seuls les utilisateurs et groupes déjà importés dans BlueMind sont ajoutés aux membres du groupe |

Attribution des droits

À partir de BlueMind 3.5, l'accès aux applications passe par la gestion des rôles qui sont attribués aux utilisateurs. L'import LDAP ne gérant pas les rôles, les utilisateurs n'en ont donc aucun une fois qu'ils ont été importés et n'accèdent pas aux applications (webmail, contacts, calendrier).

La façon la plus simple et efficace de gérer cela est de passer par les groupes :

- dans le ldap, attribuer un groupe commun aux utilisateurs (ou plusieurs, si souhaité)

- lancer un 1er import : le(s) groupe(s) est importé dans BlueMind avec les utilisateurs

- se rendre dans l'administration et affecter les rôles souhaités au groupe

| Astuce |

|---|

Lors des imports et mises à jour suivants, les rôles seront conservés. |

Par la suite, pour les nouveaux utilisateurs, il suffira de les affecter à ce(s) groupe(s) afin de leur attribuer les rôles souhaités.